Social engineering

Содержание:

- Телефонный звонок из широко известной фирмы

- Did you know that 91% of successful data breaches started with a spear phishing attack?

- Social engineering prevention

- Methods of Social Engineering

- Методы атак

- How can you prevent attacks?

- Социальная инженерия — книги

- Что такое социальная инженерия простыми словами

- Социальная инженерия для начинающих

- Социальная инженерия как уровень социологического знания

- Как защититься от атак

- Corporate Social Engineering Attack Scenarios

- Как защитить себя от социальной инженерии?

- Самые популярные методы социальной инженерии

- 2020

- How to Prevent Social Engineering Attacks

- Top 10 Techniques Used By Social Engineers

- Deepfake Attack on UK Energy Company

- What is social engineering

- DDoS-атаки

- Тактика 5. Использование новостей против вас

- Как работают социальные инженеры?

Телефонный звонок из широко известной фирмы

Процесс, похожий на нигерийский вариант, может происходить по следующему сценарию. Вы получаете телефонный звонок от кого-то, утверждающего, что он из фирмы Microsoft или какой-либо другой компании, что на слуху. Он сообщает, что компания отслеживает вирус или другое вредоносное программное обеспечение. И в настоящее время такой зловред как раз находится на вашем компьютере или смартфоне.

Далее он просит вас посетить конкретную веб-страницу. Если вы согласитесь получить подобную “помощь” в борьбе с несуществующей угрозой, и перейдете по указанному интернет-адресу. Оттуда вам нужно будет загрузить программное обеспечение. И эта программа, загруженная вами же, позволит мошенникам получить удаленный доступ к вашему смартфону или компьютеру.

Например, благодаря установке одной из предложенных программ TeamViewer или Ammyy на ваш компьютер и с вашей же помощью, ваш телефонный собеседник, он же якобы «благодетель» и радетель за чистоту вашего компьютера, получит удаленный доступ к вашему компьютеру, причем, откуда угодно и когда угодно.

Сами по себе программы TeamViewer или Ammyy хорошие, потому что позволяют пользователю получить удаленный доступ к своему компьютеру из любой точки в мире. Заметьте, к СВОЕМУ компьютеру, а не к ЧУЖОМУ компьютеру! Но в руках мошенников такие программы опасны, ибо с их помощью они могут распоряжаться ЧУЖИМ компьютером, как своим собственным.

Допустим, что пользователь установил ту программу, что ему посоветовал телефонный собеседник якобы из известной компании. После этого мошенник прокручивает массу бесполезной и никому не нужной информации на экране пользователя

Ровно также «наперсточники» отвлекают внимание зазевавшегося прохожего разными бесполезными действиями и пустыми разговорами

Одновременно с этим «прокручиванием» отвлекающих «картинок», незаметно в фоновом режиме мошенники, оснащенные программой доступа к чужому компьютеру, запускают на том компьютере программное обеспечение для кейлоггинга. Далее запущенная в фоновом режиме программа будет транслировать «куда надо» все нажатия на клавиши клавиатуры компьютера. А значит, все вводимые логины и пароли станут известны злоумышленникам, им даже не придется у вас их «выпытывать» и выспрашивать.

Для ускорения процесса доступа к вашим деньгам, мошенники наверняка даже сами попросят вас войти в свой личный кабинет интернет-банка. Им это нужно, чтобы, во-первых, считать логин и пароль с клавиш компьютера в процессе их ввода вами. И во-вторых, чтобы им наглядно можно было бы убедиться, что ваши логин и пароль работают и позволяют заходить в вашу систему онлайн банкинга. Следом уже с другого компьютера, прямо скажем, безо всякого предупреждения для вас, мошенники самостоятельно зайдут в личный кабинет жертвы, чтобы теперь «правильно» распорядиться чужими деньгами.

Или другой вариант. Мошенник звонит по телефону, представляется сотрудником банка, уверенно называет ваше имя, отчество и спрашивает: «Вы уверены, что ваша банковская карта не потеряна? Срочно проверьте, где она находится». Далее этот якобы сотрудник банка будет говорить про блокировку вашей карты или что-то подобное. А для разблокировки карты вам нужно будет срочно назвать мошеннику все ее реквизиты. В итоге, вы не успеете положить трубку телефона, как все деньги с карты будут списаны.

Вообще, способов телефонного мошенничества с использованием социальной инженерии огромное множество. И появляются чуть ли не ежечасно новые приемы и методы.

«Передо мной лежит Ваша заявка на изменение логина доступа к Вашему личному кабинету – сообщите, пожалуйста, Ваш прежний логин и пароль!»

«С Вашей карты только что была переведена такая-то сумма в Китай в оплату за такой-то товар. Мы немедленно блокировали операцию, но с одновременной блокировкой карты. Давайте разблокируем Вашу карту. Какой у нее номер?»

Всего не перечислишь, ибо подобных фраз, рассчитанных на «быстрые реагирования со стороны потенциальной жертвы, существует великое множество…

Did you know that 91% of successful data breaches started with a spear phishing attack?

Find out what percentage of your employees are Phish-prone with your free phishing security test. Plus, see how you stack up against your peers with the new phishing Industry Benchmarks!

Here’s how it works:

- Immediately start your test for up to 100 users (no need to talk to anyone)

- Select from 20+ languages and customize the phishing test template based on your environment

- Choose the landing page your users see after they click

- Show users which red flags they missed, or a 404 page

- Get a PDF emailed to you in 24 hours with your Phish-prone % and charts to share with management

- See how your organization compares to others in your industry

Social engineering prevention

Moreover, the following tips can help improve your vigilance in relation to social engineering hacks.

- Don’t open emails and attachments from suspicious sources – If you don’t know the sender in question, you don’t need to answer an email. Even if you do know them and are suspicious about their message, cross-check and confirm the news from other sources, such as via telephone or directly from a service provider’s site. Remember that email addresses are spoofed all of the time; even an email purportedly coming from a trusted source may have actually been initiated by an attacker.

- Use multifactor authentication – One of the most valuable pieces of information attackers seek are user credentials. Using multifactor authentication helps ensure your account’s protection in the event of system compromise. Imperva Login Protect is an easy-to-deploy 2FA solution that can increase account security for your applications.

- Be wary of tempting offers – If an offer sounds too enticing, think twice before accepting it as fact. Googling the topic can help you quickly determine whether you’re dealing with a legitimate offer or a trap.

- Keep your antivirus/antimalware software updated – Make sure automatic updates are engaged, or make it a habit to download the latest signatures first thing each day. Periodically check to make sure that the updates have been applied, and scan your system for possible infections.

Methods of Social Engineering

Social engineers often draw on one or several compliance techniques. These are some of the methods a social engineering attack is likely to draw upon:

Friendship or liking

People comply easier when the request comes from a friend or someone they like. Social engineers will seek common ground and establish a friendship to get the target to comply with their request.

Commitment or consistency

Once a person is committed to something, they are more likely to comply with “follow-up” requests, which are in line with the original request they agreed to. In social engineering, this could mean asking for a simple, easy thing first, and then slowly continuing with more detailed and personal requests. Once the target has complied with the first request, they are much more likely to agree to the rest

Scarcity

People are more likely to agree to a request if they feel the offer is scarce or will only be available for a short period of time. Social engineering uses this technique to use the target’s fear of missing out against them.

Reciprocity

People are likelier to comply with a request if they have been treated well by the person making the request. For example, the social engineer could have done the target a small favor, in order to use their need for reciprocity against them.

Social validation

People are more likely to comply with a request if they consider it the socially correct thing to do. The social engineering attack could be framed as a socially-expected request, such as participating in a donation or joint effort.

Authority

Many people are especially trusting towards official authorities inside of an organization such as IT Support, Management, or Security. This is called the principle of authority – one of the six principles of persuasion. If a social engineer camouflages as an authority or a legitimate entity, the target is more likely to comply with the request.

Методы атак

Самыми распространенными методами атак являются:

— выяснение, передача или несанкционированная смена паролей;

— создание учетных записей (с правами пользователя или администратора);

— запуск вредоносного программного обеспечения (например, «троянца»;

— выяснение телефонных номеров или иных способов удаленного доступа к корпоративной информационной системе;

— фишинг (электронное мошенничество);

— несанкционированное добавление дополнительных прав и возможностей зарегистрированным пользователям системы;

— передача или распространение конфиденциальной информации.

How can you prevent attacks?

We’ve pulled together some resources to help you defend against social engineering attacks. A good place to start is ensure you have all levels of defense in depth in place. Keep reading below to find out how you can make yourself a hard target, get additional content for yourself and your users and stay up to date with social engineering in the news via our blog.

- Start with a baseline phishing security test to assess your organization’s baseline Phish-prone percentage

- Step users through interactive, new-school security awareness training

- Run frequent simulated social engineering tests to keep users on their toes with security top of mind

Социальная инженерия — книги

В наши дни социальная инженерия вызывает большой интерес в обществе. Цели могут быть разными, но интерес к методологии управления постоянно подогревается. Чтобы научиться манипулятивным приемам и техникам, можно прочесть книги про социальную инженерию, написанные Кевином Митником, бывшим хакером, который взломал информационные системы крупнейших мировых компаний. Это такие издания, как:

- «Искусство обмана» — сборник историй, раскрывающих секреты социальной инженерии.

- «Искусство вторжения» — вторая книга серии об атаке через компьютеры.

- «Призрак в сети». Мемуары величайшего хакера» — невыдуманная история, демонстрирующая опыт Митника.

Каждый может научиться управлять действиями других людей и использовать свои знания в добрых целях

Направлять собеседника в «правильное» русло – безусловно, удобно и выгодно, иногда для обеих сторон, но важно различать других потенциальных хакеров, манипуляторов, обманщиков и не попасться на их удочку. Многолетний опыт СИ должен быть использован на благо общества

Что такое социальная инженерия простыми словами

Социальная инженерия – это простыми словами один из способов “взлома человека”, манипуляции с целью получения выгоды, а именно – конфиденциальной информации, денежных средств или каких-либо услуг на халяву.

Мошенники всегда использовали техники социальной инженерии, но интернет подарил им массу новых возможностей для развития навыков обмана людей, разгадывания их мыслей, управления поступками.

Причем сам человек порой даже не догадывается, что попал в ловушку, он реально до конца уверен в том, что это его личное решение, и он полностью контролирует ситуацию. По этому поводу хорошо высказался известный криптограф Брюс Шнайер:

При этом злоумышленник работает больше с людьми, чем с компьютерами. Электронная машина здесь – просто инструмент и средство коммуникации.

Несмотря на все внешние различия, взгляды, мировоззрение, поведение человека в целом шаблонно, чем активно пользуются жулики: они отлично знают модель поведения человека в той или иной ситуации.

Поэтому можно встретить массу случаев, когда звонок по телефону от якобы банка и мошенником на другом конце провода приводит к потере всех денег с банковской карты, тут как раз во всю используются методы социальной инженерии.

Социальная инженерия для начинающих

В последнее время социальная инженерия как наука динамично развивается, позволяя регулировать человеческое поведение и осуществлять контроль, но гораздо дольше она существует как методология атак. Профессионалы в этой области успешно обманывали людей на протяжении нескольких десятилетий, и всегда ставка делалась на человеческий фактор: любопытство, лень, страх. Чтобы не попасться в ловушку мошенников, нужно уметь распознавать основные приемы хакеров и понимать, что сведения, которые появляются в открытом доступе, могут быть использованы против тех, кто ими поделился.

Социальная инженерия как уровень социологического знания

Но социальной инженерией пользуются, конечно, не только мошенники. Само это понятие гораздо шире, нежели можно рассказать в рамках заметки. Методы, используемые в социальной инженерии, действуют везде, где есть информация, то есть и в офлайне. Интересными уловками пользуются сотрудники правоохранительных органов, торговцы, журналисты и просто халявщики.

Например, полицейские – истинные мастера социальной инженерии, они ей пользуются, когда закон мешает получению информации. “Мы вас ни в чем не обвиняем, просто расскажите честно, как все было” – это наиболее распространенный обход 51 статьи Конституции РФ.

Ну и, конечно, социальная инженерия – это хлеб рекламщиков, хотя уже появились более серьезные направления вроде нейромаркетинга, но классика всегда в моде. Тут в качестве приемов используется повторное, многократное проговаривание информации о товаре, отсылки к “авторитетным” или “экспертным” мнениям, эксплуатация стереотипных образов.

СМИ тоже не стесняются и являются кладезью различных техник социальной инженерии. Посмотрите программу любого пропагандиста или просто новости, реалити-шоу.

Даже не придется особо напрягаться, чтобы увидеть настоящее навязывание определенных мыслей, ложные причинно-следственные связи, манипуляции чувствами, подмену понятий.

У вас, уважаемый читатель, может сложится мнение, что социальной инженерией пользуются мошенники, что это язык пропаганды, нечистых на руку торгашей и лохотронщиков. Не стоит делать поспешные выводы и унывать раньше времени, ведь навыки социальной инженерии могут быть полезны и вам.

Например, если вы хотите получить скидку где-либо, просто попросите! Только не забудьте спросить, что для скидки нужно и «напомните» о праве продавца отказать вам. Ну или если захочется куда-то пролезть без очереди, просто назовите рандомную причину – я проверял, работает 🙂

Как защититься от атак

Существует множество способов, которые не позволят вам стать жертвой атак социальной инженерии. Прежде всего, в любой ситуации необходимо сохранять присутствие духа и хладнокровие, а также помнить, что:

- Запрашивать конфиденциальную информацию по электронной почте незаконно. Если вы получили такое письмо, прежде чем отвечать, проверьте адрес. Если отправитель вам неизвестен, немедленно удалите сообщение.

- Необходимо повысить уровень настройки фильтров антиспама. Возможность настройки фильтров предоставляют все провайдеры электронной почты.

- Защита всех операционных устройств – всегда плюс. Не стоит забывать об антивирусных программах для любых платформ, будь то Android, Windows, Mac или Linux. Установка таких программ также помогает защититься от вирусов.

- Операционную систему рекомендуется обновлять. Практически все ОС время от времени выпускают обновления, устраняющие уязвимости зашиты.

Corporate Social Engineering Attack Scenarios

Social Engineering attacks exist in many forms and employ a wide variety of techniques, but their main purpose is almost always to circumvent security measures by exploiting a human entry point. Understanding these attacks will help employees identify potential attack vectors and verify their authenticity.

Below we’ve listed a few of the more common attack scenarios.

Credential Theft

Cybercriminals can use a set of different methods to steal someone’s credentials. Once credentials are stolen, the cybercriminal is able to access sensitive corporate data through the target’s device or accounts. The credentials can either be stolen or they can be changed. Cybercriminals can camouflage as the target and contact their HelpDesk or head of IT and claim they forgot their password, asking for the old password or a new password to be set and shared with them. They can also use investigative methods to find out answers to the target’s security questions and in this way log in as the target, without the target even realizing it.

Advanced Persistent Threats

The malware inserted into the target’s network is likely to create additional points of compromise. This is in the event that the initial point of compromise is closed, but the cybercriminals are able to continue with their attack. The malware can seek additional vulnerabilities and additional network access. Once the network access is sufficient for the cybercriminals, the cybercriminals gather target data. This includes data such as passwords and account names, after which the cybercriminals are able to access the data. The malware will collect data and extract it off the network so that it is in full control of the cybercriminal. Evidence of the APR attack will then be removed so that the target will not recognize an attack that has taken place. The cyber-attackers can lay dormant until the next time they want to continue with another data breach attack.

Financial Scams

In attempts to directly siphon money out of an organization, cybercriminals often employ a technique known as ‘Whaling‘. Posing as an executive from within the organization, they request an urgent money transfer to be fulfilled. Poorly prepared these attacks are easy to recognize, but with extensive social engineering a cybercriminal will be able to convincingly pose as a certain individual. They’ll use anything related to travel schedules, public appearances, or other engagements as a leverage point to urge the target into compliance.

Through APT attacks cybercriminals may also attempt to gain access to accounting systems to alter existing contracts or legitimate invoices. By changing payment terms, amounts, and most importantly, the recipient, cybercriminals are able to extract money in a hard-to-detect manner.

Как защитить себя от социальной инженерии?

- Избегайте использования личной информации, такой как дата рождения, имя питомца, имя ребенка и т.д. В качестве паролей для входа

- Не используйте слабый пароль. Если вы не можете вспомнить сложный, используйте менеджер паролей

- Ищите очевидную ложь. Социальный инженер на самом деле не знает достаточно, чтобы взломать вас сразу; они дают неверную информацию, надеясь, что вы предоставите правильную, а затем переходят к запросу о большем. Не поддавайтесь на это!

- Проверьте подлинность отправителя и домена, прежде чем предпринимать действия из сообщений электронной почты.

- Проконсультируйтесь с вашим банком, как только вы заметите подозрительную активность на вашем счете.

- Если вы неожиданно потеряете прием сигнала на своем мобильном телефоне, немедленно зарегистрируйтесь у своего сетевого провайдера.

- Включите двухфакторную аутентификацию (2-FA) в службах, которые ее поддерживают

Самые популярные методы социальной инженерии

Атака на человека может производиться по многим сценариям, но существует несколько наиболее распространённых техник работы злоумышленников.

Фишинг

Чувство, на котором играют: невнимательность

И вроде бы, человек всё делает так, как сказано в письме но… он попался! Преступники продумали каждый его шаг, именно поэтому им удаётся заставлять людей делать то, что они хотят.

Подробнее о том, как распознать сайт-подделку и защититься от фишинга можете прочитать в этом посте.

Чувство, на котором играют: жадность

Кви про кво

Чувство, на котором играют: доверчивость

Или «услуга за услугу», от латинского «quid pro quo». Используя этот метод, злоумышленник представляется сотрудником службы технической поддержки и предлагает исправить возникшие неполадки в системе, хотя на самом деле проблем в работе ПО не возникало

Жертва верит в наличие неисправностей и, выполняя указания хакера, лично передаёт ему доступ к важной информации

Претекстинг

Чувство, на котором играют: доверчивость

Ещё один приём, к которому прибегают киберпреступники, называется претекстинг (действие, отработанное по заранее составленному сценарию)

Чтобы завладеть информацией, преступник выдаёт себя за известное вам лицо, которому якобы необходима ваша информация для выполнения важной задачи. . Социальные инженеры представляют сотрудниками банков, кредитных сервисов, техподдержки или вашим другом, членом семьи — человеком, которому вы по умолчанию доверяете

Для большей достоверности они сообщают потенциальной жертве какую-либо информацию о ней: имя, номер банковского счёта, реальную проблему, с которой она обращалась в эту службу ранее. Общеизвестный пример — чёрные «call-центры», когда заключённые под видом сотрудников крупных банков звонят гражданам и обманом заставляют перевести деньги. Самый яркий случай произошёл в «Матросской Тишине», где мошенники обманом получили 7 миллионов рублей

Социальные инженеры представляют сотрудниками банков, кредитных сервисов, техподдержки или вашим другом, членом семьи — человеком, которому вы по умолчанию доверяете. Для большей достоверности они сообщают потенциальной жертве какую-либо информацию о ней: имя, номер банковского счёта, реальную проблему, с которой она обращалась в эту службу ранее. Общеизвестный пример — чёрные «call-центры», когда заключённые под видом сотрудников крупных банков звонят гражданам и обманом заставляют перевести деньги. Самый яркий случай произошёл в «Матросской Тишине», где мошенники обманом получили 7 миллионов рублей.

Обратная социальная инженерия

Чувство, на котором играют: доверчивость, невнимательность

Методика направлена на то, чтобы жертва сама обратилась к социальному инженеру и выдала ему необходимые сведения. Это может достигаться несколькими путями:

Внедрение особого ПО

Поначалу программа или система работает исправно, но потом происходит сбой, требующий вмешательства специалиста. Ситуация подстроена таким образом, чтобы тем специалистом, к которому обратятся за помощью, оказался социальный хакер. Налаживая работу ПО, мошенник производит необходимые для взлома манипуляции. А когда взлом обнаруживается, социальный инженер остаётся вне подозрения (он ведь наоборот помогал вам).

Злоумышленники могут рекламировать свои услуги как компьютерных мастеров или других специалистов. Жертва обращается к взломщику сама, а преступник не только работает технически, но и выуживает информацию через общение со своим клиентом.

2020

Новая схема мошенничества с Telegram-каналами

25 ноября 2020 года Роскачество рассказало о новой схеме мошенничества в Telegram. Она заключается в том, что злоумышленники обращаются к администраторам каналов в мессенджере под видом переговоров о размещении рекламы. Затем предлагают скачать архивный файл с «презентацией» продукта, рекламу которого они хотят оплатить. Архив содержит вирус, которая и передаёт данные и управление аккаунтом хакерам. Подробнее здесь.

Fortinet: Как киберпреступники применяют социальную инженерию во времена пандемии

30 апреля 2020 года компания Fortinet сообщила о том, что в связи со сложившейся ситуацией, вызванной коронавирусом, люди по всему миру испытывают чувства тревожности и неуверенности, и этим не брезгуют пользоваться преступники. Они воспринимают это положение как возможность для кражи денег или личной информации путем создания мошеннических схем с использованием приемов социальной инженерии, распространяя их по электронной почте, через текстовые сообщения и телефонные звонки.

За последние несколько недель участились попытки заманивания ничего не подозревающих жертв на зараженные веб-сайты, провоцирования перехода по вредоносным ссылкам или предоставления личной информации по телефону. И все это происходит в контексте пандемии. Многие злоумышленники пытаются выдать себя за представителей легитимных организаций, таких как Министерство здравоохранения или Всемирная организация здравоохранения (ВОЗ), предоставляя недостоверную информацию и даже обещания доступа к вакцинам – все это за деньги, конечно.

Более того, никто не застрахован от подобных атак – от административных сотрудников, подрядчиков и стажеров до топ-менеджеров. Даже деловые партнеры могут использоваться для получения конфиденциальной информации и доступа к сетям. Даже дети тех, кто на апрель 2020 года подключаются к рабочей сети через домашнюю, могут быть потенциальными целями. Это непрекращающаяся бомбардировка, каждую минуту каждого дня, 24/7/365.

Мошенники предпочитают путь наименьшего сопротивления. Они взламывают психологию объектов атаки (которые редко понимают кто с ними связывается на самом деле), а также полагаются на общедоступные данные для создания профилей жертв. Киберпреступники являются экспертами в искусстве маскировки, манипулирования, воздействия и создания приманок для обмана людей, с целью подтолкнуть их к разглашению конфиденциальных данных и/или предоставлению доступа к сетям и/или объектам.

Когда речь идет о сдерживании, понимание основных векторов атаки, используемых злоумышленниками, является ключевым. Fortinet выделяет следующие варианты атак с использованием социальной инженерии.

Цифровые атаки:

Атаки с использованием телефона:

- Smishing – атака с использованием текстовых сообщений, якобы от надежного отправителя. Используется для того, чтобы жертва загрузила в свое устройство вирус или другую вредоносную программу.

- Vishing – атака, при которой злоумышленник звонит на мобильный телефон, притворяясь представителем какой-либо легитимной организации, например, банка, с целью «выудить» конфиденциальную информацию (данные банковской карты и тд.). Здесь тактика заключается в подделке идентификатора вызывающего абонента. Это позволяет обставить все так, будто звонок поступил из надежного источника.

95% всех нарушений безопасности объясняются человеческим фактором

Вот почему крайне важно, чтобы пользователи стали первой линией защиты, а для этого необходимо несколько углубить знания в области кибербезопасности.. Эксперты Fortinet рекомендуют следующие меры для защиты личной и служебной информации:

Эксперты Fortinet рекомендуют следующие меры для защиты личной и служебной информации:

- С подозрением относиться к любому электронному письму или текстовому сообщению, в котором запрашивается конфиденциальная информация или финансовые транзакции.

- Наводить курсор и просматривать все гиперссылки до нажатия, чтобы убедиться, что они ведут на легитимные ресурсы.

- Использовать многофакторную аутентификацию для получения безопасного доступа к важным системам и базам данных.

- Убедиться, что на защитных средствах браузера, мобильных устройств и компьютера установлены все актуальные обновления.

- Никогда не использовать одинаковые пароли для нескольких учетных записей и устройств. Уникальность и сложность пароля имеют первостепенное значение для защиты от дополнительного риска.

Необходимо помнить о использовать кибер-дистанцировании от злоумышленников. Держать кибер-дистанцию, избегая подозрительных запросов и контактов.

How to Prevent Social Engineering Attacks

As security systems are evolving and become more secure, cybercriminals increasingly lean on the ignorance and lack of education of humans. This means that in order to combat security tests and social engineering, companies need an educated and informed workforce alongside reliable cybersecurity measures.

When it comes to social engineering, the greatest threat to cybersecurity is human error. 90% of all breaches happen because of employee mistakes. This is why when preventing social engineering, it must focus on educating and training employees and making them aware of different types of attacks they are likely to run into. Educate and train yourself, your co-workers, and employees. Because all it takes is one employee to fall for a scam, and the entire company can be at a risk.

Top 10 Techniques Used By Social Engineers

Understanding the different attack vectors for this type of crime is key when it comes to prevention. This is how the bad guys do it:

Pretexting

An invented scenario is used to engage a potential victim to try and increase the chance that the victim will bite. It’s a false motive usually involving some real knowledge of the victim (e.g. date of birth, Social Security number, etc.) in an attempt to get even more information.

Diversion Theft

A ‘con’ exercised by professional thieves, usually targeted at a transport or courier company. The objective is to trick the company into making the delivery somewhere other than the intended location.

Water-Holing

This technique takes advantage of websites people regularly visit and trust. The attacker will gather information about a targeted group of individuals to find out what those websites are, then test those websites for vulnerabilities. Over time, one or more members of the targeted group will get infected and the attacker can gain access to the secure system.

Baiting

Baiting means dangling something in front of a victim so that they take action. It can be through a peer-to-peer or social networking site in the form of a (porn) movie download or it can be a USB drive labeled “Q1 Layoff Plan” left out in a public place for the victim to find. Once the device is used or malicious file is downloaded, the victim’s computer is infected allowing the criminal to take over the network.

Quid Pro Quo

Latin for ‘something for something’, in this case it’s a benefit to the victim in exchange for information. A good example is hackers pretending to be IT support. They will call everyone they can find at a company to say they have a quick fix and «you just need to disable your AV». Anyone that falls for it gets malware like ransomware installed on their machine.

Tailgating

A method used by social engineers to gain access to a building or other protected area. A tailgater waits for an authorized user to open and pass through a secure entry and then follows right behind.

Deepfake Attack on UK Energy Company

In March 2019, the CEO of a UK energy provider received a phone call from someone who sounded exactly like his boss. The call was so convincing that the CEO ended up transferring $243,000 to a “Hungarian supplier” — a bank account that actually belonged to a scammer.

This “cyber-assisted” attack might sound like something from a sci-fi movie, but, according to Nina Schick, Author of “Deep Fakes and the Infocalypse: What You Urgently Need to Know”, “This is not an emerging threat. This threat is here. Now.”

To learn more about how hackers use AI to mimic speech patterns, listen to Nina’s discussion about deepfakes with Elvis Chan, Supervisory Special Agent at the FBI at Tessian Human Layer Security Summit.

Further reading:

Social engineering is the term used for a broad range of malicious activities accomplished through human interactions. It uses psychological manipulation to trick users into making security mistakes or giving away sensitive information.

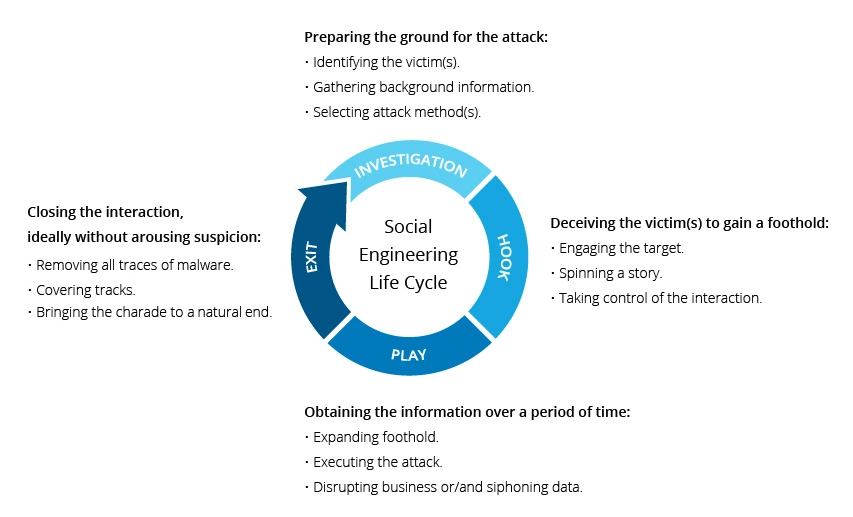

Social engineering attacks happen in one or more steps. A perpetrator first investigates the intended victim to gather necessary background information, such as potential points of entry and weak security protocols, needed to proceed with the attack. Then, the attacker moves to gain the victim’s trust and provide stimuli for subsequent actions that break security practices, such as revealing sensitive information or granting access to critical resources.

Social Engineering Attack Lifecycle

What makes social engineering especially dangerous is that it relies on human error, rather than vulnerabilities in software and operating systems. Mistakes made by legitimate users are much less predictable, making them harder to identify and thwart than a malware-based intrusion.

DDoS-атаки

Распределенные атаки типа «отказ в обслуживании» происходят, когда пользователь заблокирован для доступа к законным интернет-ресурсам. Это может быть на стороне пользователя или на службе, к которой пользователь пытается получить доступ.

DDoS обычно приводит к потере доходов или абонентской базы. Чтобы такая атака была возможной, хакер может взять под контроль несколько компьютеров по всему интернету, которые могут использоваться как часть «BotNet» для дестабилизации сети или в некоторых случаях затоплять сетевой трафик бесполезными пакетами. информации, приводящей к чрезмерному использованию и, следовательно, к поломке сетевых ресурсов и узлов.

Тактика 5. Использование новостей против вас

Какими бы ни были заголовки текущих новостей, злоумышленники используют эту информацию в качестве приманки для спама, фишинга и других мошеннических действий. Не зря специалисты в последнее время отмечают рост числа спам-писем, темы которых касаются президентских кампаний и экономических кризисов.

Из примеров можно привести фишинговую атаку на какой-либо банк. В электронном письме говорится примерно следующее:

«Другой банк приобретает ваш банк . Нажмите на эту ссылку, чтобы убедиться, что информация о вашем банке обновлена, пока сделка не закрыта».

Естественно, это попытка заполучить информацию, с помощью которой мошенники смогут войти в ваш аккаунт, украсть ваши деньги, либо продать вашу информацию третьему лицу.

Как работают социальные инженеры?

В фильме «Поймай меня, если сможешь», снятом по одноименной книге, рассказывается о событиях из жизни реального человека, Фрэнка Абигнейла. Сейчас он является экспертом по документарной безопасности, но в середине ХХ века Абигнейл подделывал чеки и в течение пяти лет виртуозно скрывался от полиции, легко перевоплощаясь в разных людей от пилота до врача. Такое поведение, уловки и тонкая психологическая игра – яркий пример социальной инженерии.

Если для достижения своих целей Фрэнку Абигнейлу приходилось лично контактировать с людьми, используя психологические уловки и актерское мастерство, то сегодня злоумышленники добывают информацию дистанционно, с помощью Интернета и сотовой связи. На уловки хакеров попадаются и обыкновенные компьютерные пользователи, и работники крупных компаний, хорошо разбирающиеся в вопросах информационной безопасности. Главная опасность состоит в том, что жертва сообщает необходимую информацию добровольно, даже не подозревая о том, что своими действиями помогает преступнику.

Манипулирование мыслями и действиями становится возможным из-за когнитивных искажений – отклонений в нашем восприятии, мышлении и поведении. Эти ошибки могут быть вызваны стереотипами, эмоциональным или моральным состоянием, влиянием социума, отклонениями в работе головного мозга. Под воздействием одного или нескольких факторов происходит сбой на этапе анализа полученной информации, в результате чего мы можем составить нелогичное суждение, неправильно интерпретировать события или предпринять иррациональные действия. Зная о таких особенностях работы человеческого мышления, социальные инженеры создают ситуации, в которых жертва наверняка совершит нужное действие, и, как показывает практика, когнитивные искажения оказываются сильнее нас.